網絡安全實踐案例丨縱深防御思想下的醫療機構網絡基礎設施建設

在數字化轉型的浪潮中,醫療機構正日益依賴網絡信息系統來支撐核心業務,如電子病歷管理、遠程診療、醫學影像傳輸及醫療設備聯網。其系統承載著海量敏感患者數據,且業務連續性要求極高,這使得網絡安全建設成為重中之重。傳統的單點防護模式已難以應對日益復雜、高級的網絡威脅。因此,引入“縱深防御”思想,構建多層次、立體化的安全防護體系,成為保障醫療機構網絡基礎設施安全的必由之路。

一、 縱深防御的核心思想與醫療場景適配

縱深防御并非依賴單一的安全產品或技術,而是主張在網絡的不同層級、不同區域部署多樣化的安全控制措施。其核心理念在于:即使一道防線被突破,后續的防線仍能提供保護,從而增加攻擊者的成本和難度,為檢測和響應爭取寶貴時間。

對于醫療機構而言,這一思想尤為契合:

- 資產價值高且敏感:患者隱私數據(PHI)是攻擊者的高價值目標,需層層設防。

- 網絡環境復雜:通常包含辦公網絡、醫療業務專網、設備物聯網、互聯網訪問區等多個邏輯或物理區域,需要分區隔離保護。

- 威脅來源多樣:既面臨外部黑客攻擊、勒索軟件,也需防范內部人員(無意或惡意)造成的風險。

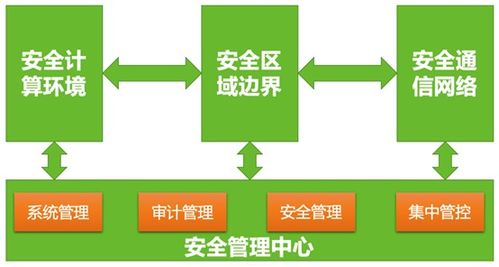

- 合規性要求嚴格:需滿足《網絡安全法》、等保2.0以及醫療行業相關數據安全法規的要求,縱深防御是滿足合規中“分區分域”、“多重防護”要求的最佳實踐路徑。

二、 基于縱深防御的網絡基礎設施安全體系建設實踐

以下從網絡基礎設施的物理到邏輯層面,闡述縱深防御的具體實踐:

第一道防線:網絡邊界與分區隔離

精準劃分安全域:根據業務功能和數據敏感性,將網絡嚴格劃分為核心業務區(如HIS、PACS系統)、內部辦公區、外聯接入區(如醫保、遠程會診)、互聯網訪問區及醫療設備物聯網區等。

強化邊界防護:在各區域邊界部署下一代防火墻(NGFW),實施嚴格的訪問控制策略(ACL),僅開放最小必要的業務端口和協議。在互聯網出口,部署入侵防御系統(IPS)、防病毒網關等,過濾已知威脅。

* 部署網絡準入控制(NAC):對試圖接入網絡的所有終端設備(包括醫用IoT設備)進行身份認證、合規性檢查(如補丁、殺毒軟件狀態),確保“入網即安全”。

第二道防線:內部網絡流量監控與威脅檢測

東西向流量可視化與微隔離:傳統邊界防護無法應對已突破邊界或源于內部的橫向移動攻擊。通過部署流量探針或利用具備可視化能力的交換機,監控各安全域之間及域內部的網絡流量。在此基礎上,實施微隔離策略,限制核心服務器之間的非必要通信,即使單一節點被攻陷,也能遏制威脅擴散。

部署網絡流量分析(NTA)或網絡檢測與響應(NDR)系統:通過深度包檢測(DPI)和機器學習技術,建立網絡流量基線模型,實時檢測異常連接、數據外傳、隱蔽信道等內部威脅行為。

第三道防線:核心資產與終端強化防護

服務器與終端防護:在所有服務器和辦公終端部署端點檢測與響應(EDR)系統,提供更高級的惡意代碼防護、行為監控和響應能力。對核心業務服務器進行安全加固,關閉不必要的服務和服務端口。

關鍵數據保護:對核心數據庫的訪問進行審計和加密,對存放敏感數據(如病歷)的系統實施額外的訪問控制和操作日志審計。

* 醫療設備安全管理:針對固件難以更新的醫療設備(如CT、MRI),將其劃分到獨立的物聯網區域,并通過防火墻或專業醫療設備安全網關嚴格控制其與外界及內部其他網絡的通信,僅允許與必要的服務器(如PACS)進行加密數據交換。

第四道防線:統一安全管理與持續運營

構建安全運營中心(SOC):將防火墻、IPS、EDR、NTA等各類安全設備的日志和告警進行集中采集、關聯分析,形成統一的網絡安全態勢視圖。建立7x24小時監控與應急響應流程。

定期安全評估與演練:定期對網絡基礎設施進行漏洞掃描、滲透測試和安全風險評估。開展針對勒索軟件、數據泄露等場景的應急響應演練,檢驗并優化縱深防御各環節的協同能力。

* 備份與容災:這是縱深防御的最后基石。對核心系統和數據實施定期、異地、離線的備份,并建立業務連續性計劃(BCP)和災難恢復計劃(DRP),確保在最壞情況下能夠快速恢復業務。

三、 與展望

在醫療機構網絡基礎設施建設中貫徹縱深防御思想,本質上是將安全能力從單一的“城墻”式邊界,擴展到網絡、主機、應用、數據乃至管理流程的每一個關鍵節點。它通過層層設防、協同聯動,顯著提升了整體安全防護的韌性和彈性。隨著云計算、5G、AI在醫療領域的深度融合,醫療機構的網絡邊界將更加模糊,攻擊面將進一步擴大。縱深防御體系也需要與時俱進,融入零信任網絡訪問(ZTNA)、云原生安全、AI驅動的威脅狩獵等新理念與技術,構建起動態、智能、自適應的新一代醫療網絡安全防御體系,為守護生命健康信息筑牢數字化基石。